Aktivering av OCSP-häftning på din server

Samantha ClarkAktie

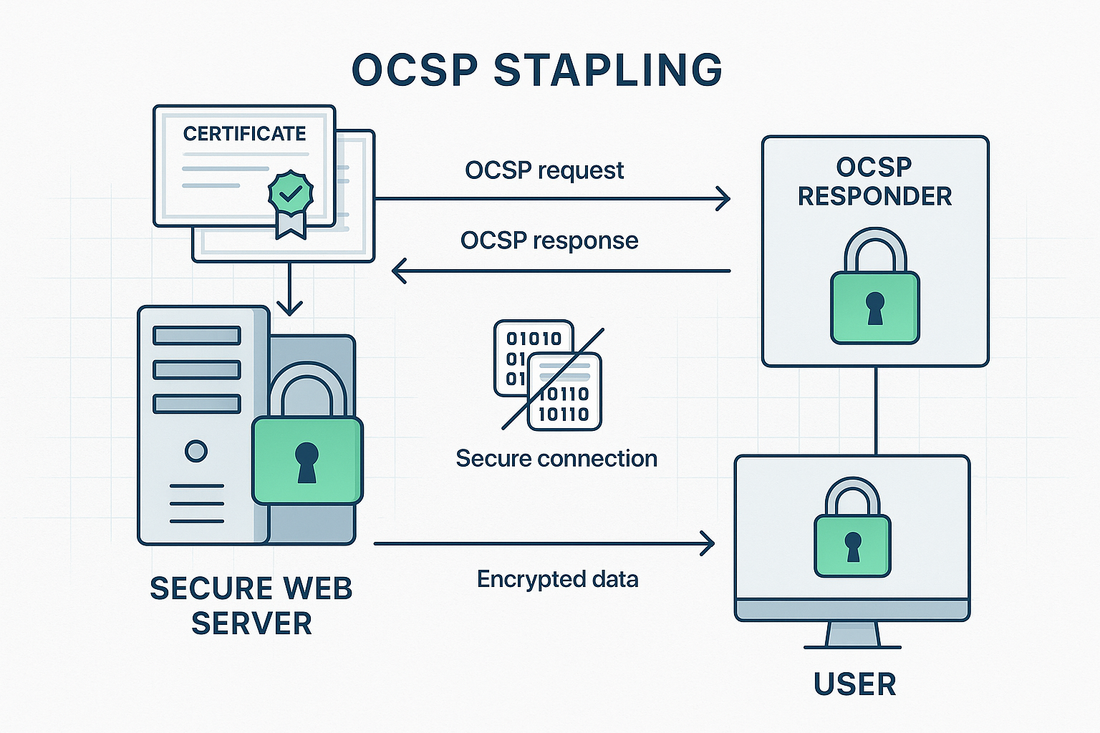

OCSP-häftning innebär ett betydande framsteg i hur SSL-certifikat validerar sin aktuella status, vilket ger förbättrad prestanda och säkerhet för webbplatser.

Denna protokollförbättring gör det möjligt för webbservrar att få tidsstämplade OCSP-svar från certifikatutfärdare och bifoga eller "häfta" dessa svar till SSL-certifikatets handskakning, vilket dramatiskt minskar verifieringsbördan för klienter och webbläsare.

Förståelse av OCSP-häftning

OCSP-häftning (Online SSL Certificate Status Protocol), tekniskt känd som TLS Certificate Status Request extension, tar itu med de traditionella prestandautmaningarna i samband med validering av SSL-certifikat.

Istället för att webbläsarna själva måste verifiera statusen för ett SSL-certifikat hos certifikatutfärdaren, hämtar och cachar webbservern OCSP-svaret med jämna mellanrum och levererar det sedan under handskakningen av SSL-certifikatet.

Denna optimering minskar anslutningstiderna avsevärt, förbättrar integriteten och förbättrar den övergripande tillförlitligheten för validering av SSL-certifikat.

För företag som använder Trustico® SSL-certifikat kan implementering av OCSP-häftning leda till betydligt snabbare sidladdningstider och en bättre användarupplevelse.

Förutsättningar för implementering

Innan du aktiverar OCSP-häftning på din server måste vissa krav uppfyllas. Din webbserver måste köra en kompatibel version av serverprogramvaran, vanligtvis Apache 2.3.3 eller senare, Nginx 1.3.7 eller senare, eller IIS 7 eller senare.

Servern behöver en tillförlitlig internetanslutning för att nå OCSP-servrarna och tillräckliga systemresurser för att cacha och hantera OCSP-svar.

Dessutom måste du se till att brandväggsreglerna tillåter utgående anslutningar till certifikatutfärdarens OCSP-servrar på port 80 eller 443.

Konfigurera OCSP Stapling på Apache

Steg för konfiguration av Apache

Webbservern Apache kräver specifika ändringar i konfigurationen av virtuell värd för SSL-certifikat. Kontrollera först att modulen mod_ssl är aktiverad.

I din Apache-konfiguration letar du upp blocket SSL Certificate virtual host och lägger till följande direktiv :

SSLUseStapling On SSLStaplingCache shmcb:/tmp/stapling_cache(128000) SSLStaplingResponderTimeout 5 SSLStaplingReturnResponderErrors off SSLStaplingFakeTryLater off

Dessa inställningar aktiverar OCSP-häftning, konfigurerar svarscacheminnet och anger lämpliga timeoutvärden.

När du har gjort dessa ändringar startar du om Apache-tjänsten för att tillämpa den nya konfigurationen.

Implementera OCSP-häftning på Nginx

Process för konfiguration av Nginx

Nginx-konfigurationen för OCSP-häftning kräver ändringar i serverblocket i konfigurationsfilen. Lägg till följande direktiv för att aktivera och konfigurera OCSP-häftning :

ssl_stapling on; ssl_stapling_verify on; ssl_trusted_certificate /path/to/chain.pem; resolver 8.8.8.8 8.8.4.4;

I direktivet resolver anges de DNS-servrar som används för att lösa OCSP-svararens värdnamn.

Sökvägen ssl_trusted_certificate ska peka på din fullständiga SSL-certifikatkedjefil. Kom ihåg att starta om Nginx efter att du har gjort dessa ändringar.

Verifiera konfigurationen för OCSP Stapling

Testning och validering

När du har implementerat OCSP-häftning är verifiering avgörande. Använd OpenSSL kommandoradsverktyg för att testa din konfiguration:

openssl s_client -connect example.com:443 -status

En lyckad implementering kommer att visa "OCSP Response Status: successful" i utdata. Svaret bör också innehålla aktuell tidsstämpelinformation och OCSP-responderns URL.

Felsökning av vanliga problem

Problem med anslutningen

Om OCSP-häftning inte fungerar ska du först kontrollera nätverksanslutningen till OCSP-svararen. Kontrollera dina brandväggsregler och se till att servern kan nå certifikatutfärdarens OCSP-servrar.

Vanliga felmeddelanden som "OCSP response not received" indikerar vanligtvis nätverks- eller konfigurationsproblem.

Problem med certifikatkedjan

Ofullständiga eller felaktiga SSL-certifikatkedjor orsakar ofta OCSP-häftningsfel. Se till att din SSL-certifikatinstallation innehåller den fullständiga kedjan av mellanliggande SSL-certifikat.

Filen ssl_trusted_certificate måste innehålla hela SSL-certifikatkedjan för korrekt OCSP-validering.

Prestanda- och säkerhetsfördelar

OCSP-häftning ger betydande prestandaförbättringar genom att minska handskakningstiderna för SSL-certifikat. Denna optimering är särskilt värdefull för mobila användare eller användare med anslutningar med hög latens.

Ur ett säkerhetsperspektiv förhindrar häftning vissa typer av attacker genom att säkerställa att SSL-certifikatets statuskontroll inte kan kringgås.

Bästa praxis och underhåll

Regelbunden övervakning av OCSP-häftningsfunktionen är viktig. Implementera automatiska kontroller för att verifiera att häftningen fungerar.

Konfigurera lämpliga timeouts för cacheminnet för att balansera prestanda med färska OCSP-svar. Överväg att implementera redundanta DNS-svar för att säkerställa tillförlitlig OCSP-svarsupplösning.

Sammanfattning

OCSP-häftning är en viktig optimering för moderna SSL-certifikat. Genom att implementera detta protokolltillägg kan organisationer avsevärt förbättra webbplatsens prestanda samtidigt som de upprätthåller robust säkerhetsvalidering.

Trustico® SSL-certifikat har fullt stöd för OCSP-häftning, vilket gör att företag kan utnyttja denna viktiga teknik.

Kom ihåg att regelbundet övervaka din konfiguration och hålla serverprogramvaran uppdaterad för att säkerställa fortsatt optimal prestanda för din OCSP-häftningsimplementering.