Jämför RSA - DSA - ECC-krypteringsalgoritmer

Public Key Cryptography använder matematik för att skapa två nycklar; en Public Key för att kryptera meddelanden och en Private Key för att dekryptera dem.

På så sätt säkerställs att endast den avsedda mottagaren kan läsa meddelandet. De viktigaste algoritmerna som används är RSA, DSA och ECC, var och en med sina egna fördelar när det gäller prestanda, hastighet och säkerhet.

RSA är den äldsta och är känd för sin styrka. ECC erbjuder bättre säkerhet med mindre nycklar, vilket gör den lämplig för enheter med begränsad processorkraft. DSA, som stöds av den amerikanska regeringen, är effektivt för att signera och verifiera meddelanden. Dessa kryptografiska metoder stöder digitala certifikat för säker webbsurfning och andra användningsområden för digital identitet. I takt med att kvantdatorerna utvecklas utvecklas nya postkvantalgoritmer för att upprätthålla säkerheten i framtiden.

RSA, DSA och ECC är de viktigaste krypteringsalgoritmerna för att skapa nycklar i Public Key Infrastructure (PKI). PKI hjälper till att hantera identitet och säkerhet i onlinekommunikation och nätverk. Den viktigaste tekniken bakom PKI är Public Key Cryptography, som använder två relaterade nycklar; en Public Key och en Private Key.

Dessa nycklar arbetar tillsammans för att kryptera och dekryptera meddelanden. Den här metoden kallas asymmetrisk kryptering. Den skiljer sig från symmetrisk kryptering, där en nyckel används för båda processerna.

Fördelen med asymmetrisk kryptering är att Public Key kan delas öppet, medan Private Key förblir säker på användarens enhet. Denna inställning ger bättre säkerhet jämfört med symmetrisk kryptering.

Hur Public Key-kryptografi bygger på kryptering

Public Key-kryptografi använder matematiska algoritmer för att skapa nycklar. Public Key är en serie slumptal som används för att kryptera meddelanden. Endast den person som meddelandet är avsett för kan låsa upp och läsa det med hjälp av en Private Key, som förblir hemlig och endast den personen känner till.

Public Keys tillverkas med komplexa algoritmer som länkar dem till deras Private Keys för att förhindra brute force-attacker. Storleken på Public Key, mätt i bitar, påverkar dess säkerhet. Till exempel används 2048-bitars RSA-nycklar ofta i SSL Certificates, digitala signaturer och olika digitala certifikat. Den här nyckelstorleken ger tillräcklig säkerhet för att avskräcka hackare. Organisationer som CA/Browser Forum fastställer minimistandarder för nyckelstorlekar.

Public Key Infrastructure (PKI) möjliggör de digitala certifikat som vi ofta stöter på när vi använder webbplatser, mobilappar, onlinedokument och anslutna enheter. En välkänd tillämpning av PKI är X.509-baserade Transport Layer Security (TLS) och Secure Sockets Layer (SSL), som utgör grunden för HTTPS-protokollet för säker webbsurfning.

Digitala Certificate används också för signering av programkod, digitala signaturer och andra aspekter av digital identitet och säkerhet.

RSA-, DSA- och ECC-algoritmer

Tre huvudalgoritmer används för att generera nycklar i Public Key Infrastructure (PKI); Rivest-Shamir-Adleman (RSA), Digital Signature Algorithm (DSA) och Elliptic Curve Cryptography (ECC).

RSA-algoritmen, som skapades 1977 av Ron Rivest, Adi Shamir och Leonard Adleman, bygger på svårigheten att faktorisera stora primtal. Det var den första som implementerade systemet Public Key / Private Key. Den vanliga nyckellängden för RSA idag är 2048 bitar.

ECC bygger på matematiken bakom elliptiska kurvor och erbjuder liknande säkerhet som RSA och DSA, men med kortare nycklar. Det är den nyaste av de tre algoritmerna. Elliptic Curve Digital Signature Algorithm (ECDSA) erkändes 1999, följt av Key Agreement and Key Transport Using Elliptic Curve Cryptography 2001. ECC är certifierad av FIPS och stöds av National Security Agency (NSA).

DSA använder en annan metod än RSA för att generera Public och Private Keys och förlitar sig på modulär exponentiering och det diskreta logaritmproblemet. Det ger säkerhetsnivåer som liknar RSA med nycklar av samma storlek. DSA introducerades av National Institute of Standards and Technology (NIST) 1991 och blev en officiell standard 1993.

Flera krypteringsalgoritmer kan användas tillsammans. Apache-servrar kan t.ex. hantera både RSA- och DSA-nycklar. Detta tillvägagångssätt förbättrar säkerheten.

Jämförelse av ECC-krypteringens styrka

Den största skillnaden mellan ECC och RSA / DSA är att ECC ger starkare säkerhet för samma nyckellängd. En ECC-nyckel är säkrare än en RSA- eller DSA-nyckel av samma storlek.

| Storlek på symmetrisk nyckel (bitar) | RSA-nyckelns storlek (bitar) | ECC-nyckelns storlek (bitar) |

| 80 | 1024 | 160 |

| 112 | 2048 | 224 |

| 128 | 3072 | 256 |

| 192 | 7680 | 384 |

| 256 | 15360 | 521 |

ECC möjliggör liknande kryptografisk styrka med mycket mindre nyckelstorlekar (ungefär tio gånger mindre). För att matcha den kryptografiska styrkan hos en 112-bitars symmetrisk nyckel krävs till exempel en RSA-nyckel på 2048 bitar, medan det räcker med en 224-bitars ECC-nyckel.

Dessa kortare nycklar kräver mindre processorkraft för att kryptera och dekryptera data. Detta gör ECC idealiskt för mobila enheter, Internet of Things och andra applikationer med begränsad datorkapacitet.

Varför ECC inte har använts i större utsträckning

RSA är den mest populära krypteringsmetoden, men ECC håller på att bli mer välkänd. RSA har en fördel eftersom den har använts under en längre tid. Det finns dock skäl till varför vissa människor kanske väljer att undvika ECC :

- Inlärningskurva: ECC är svårare att förstå och använda jämfört med RSA. Denna komplexitet kan leda till misstag, vilket kan skada cybersäkerheten.

- Säkerhetsrisker : ECC riskerar att utsättas för sidokanalattacker, vilket kan öppna dörren för brute force-försök. Det är också känsligt för twist security-attacker, även om det finns sätt att skydda sig mot dem.

Kvantberäkningar

Kvantberäkningar kommer att förändra krypteringsmetoderna avsevärt. Traditionella algoritmer som RSA och ECC kommer att vara sårbara för kvantattacker, vilket gör det viktigt för organisationer att byta till nya krypteringstekniker. Lyckligtvis är flera nya algoritmer redan under utveckling.

NIST har utvärderat nuvarande postkvantkryptografialgoritmer och valt ut fyra effektiva alternativ: ML-KEM, CRYSTALS-Dilithium, SPHINCS+ och FALCON. Att hålla sig informerad om dessa framsteg och de nya standarderna kommer att vara avgörande för organisationer som går framåt.

-

PositiveSSL DV Enstaka webbplats

Säljare :Sectigo CAOrdinarie pris Från 469 SEKOrdinarie pris -

Trustico® DV Enkel webbplats

Säljare :Trustico CAOrdinarie pris Från 469 SEKOrdinarie pris -

PositiveSSL DV + Wildcard

Säljare :Sectigo CAOrdinarie pris Från 1 713 SEKOrdinarie pris -

Trustico® DV + Wildcard

Säljare :Trustico CAOrdinarie pris Från 2 383 SEKOrdinarie pris -

Sectigo® DV Enkel webbplats

Säljare :Sectigo CAOrdinarie pris Från 661 SEKOrdinarie pris -

PositiveSSL DV + flera domäner

Säljare :Sectigo CAOrdinarie pris Från 948 SEKOrdinarie pris0 SEKFörsäljningspris Från 948 SEK

Vi matchar våra konkurrenters priser

Vi vill helst inte förlora ditt företag, om du har hittat ett billigare pris kommer vi att se till att välkomna dig som kund hos Trustico® genom att matcha det pris du har hittat någon annanstans.

Trustico® Blogginlägg

-

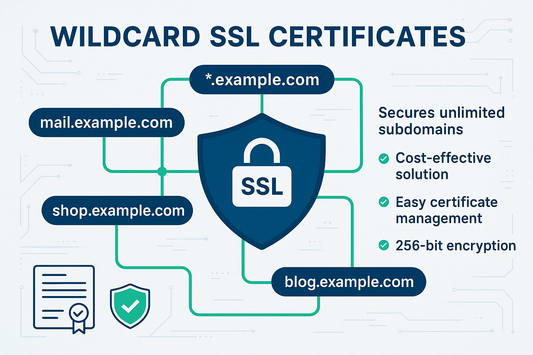

Allt om SSL Certificates med Wildcard

Att köpa separata SSL Certifikat för var och en kan vara förvirrande och dyrt. Det är där Wildcard SSL Certifikat kommer in i bilden. De gör det enkelt och kostnadseffektivt...

Allt om SSL Certificates med Wildcard

Att köpa separata SSL Certifikat för var och en kan vara förvirrande och dyrt. Det är där Wildcard SSL Certifikat kommer in i bilden. De gör det enkelt och kostnadseffektivt...

-

Öka ranking och förtroende - vikten av SSL Cert...

En key del av SEO är webbplatsens säkerhet, särskilt med hjälp av SSL Certificate. SSL Certificate skyddar användarna genom att kryptera data mellan webbläsaren och webbplatsen. Denna säkerhet påverkar också...

Öka ranking och förtroende - vikten av SSL Cert...

En key del av SEO är webbplatsens säkerhet, särskilt med hjälp av SSL Certificate. SSL Certificate skyddar användarna genom att kryptera data mellan webbläsaren och webbplatsen. Denna säkerhet påverkar också...

-

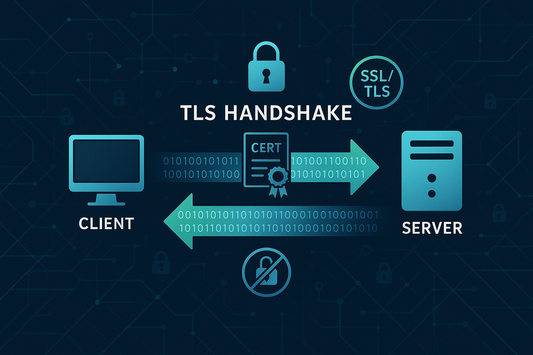

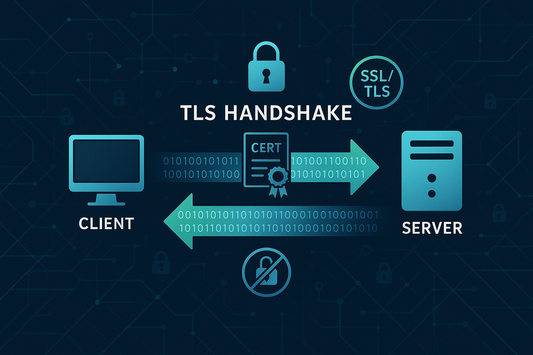

Förståelse av SSL/TLS handskakningsprocess

Handskakningen SSL/TLS utgör den inledande förhandlingsfasen mellan en klient och en server när en säker anslutning upprättas. Handskakningen SSL/TLS består av flera olika faser som var och en har ett...

Förståelse av SSL/TLS handskakningsprocess

Handskakningen SSL/TLS utgör den inledande förhandlingsfasen mellan en klient och en server när en säker anslutning upprättas. Handskakningen SSL/TLS består av flera olika faser som var och en har ett...